Télécharger une application ne garantit pas votre sécurité

Les applications mobiles sont devenues omniprésentes dans notre vie personnelle et professionnelle. Il est légitime de penser que télécharger une application depuis un appstore officiel, comme l'App Store d'iOS ou le Play Store d'Android, garantit qu'elle a été vérifiée et qu'elle est fiable. Mauvaise nouvelle ! une recherche menée par l'équipe zLabs de Zimperium prouve que popularité ne rime pas toujours avec sécurité.

Certaines des applications les plus populaires regorgent de vulnérabilités, de mauvaises pratiques de gestion des données et même de fonctionnalités intégrées qui peuvent compromettre les données sensibles ou l'ensemble de l'appareil. Plusieurs questions doivent se poser : pourquoi une application de messagerie peut-elle prendre des captures d'écran sans autorisation ? Pourquoi une application de réseau social professionnel est-elle liée à une plateforme chinoise qui collecte des données personnelles inutiles et les expose à des risques d'interception ? Pourquoi une application financière accède-t-elle au presse-papiers, où des mots de passe à usage unique (OTP) sont stockés, avec le risque potentiel d'être exploités pour manipuler des transactions en cryptomonnaie ?

Le constat est amer : le simple fait de télécharger depuis un appstore officiel, même une application très populaire, n'est pas une garantie de sécurité.

Une réalité alarmante sur les applications populaires

D'après une étude de l'équipe zLabs de Zimperium, la dépendance croissante aux applications mobiles expose les entreprises à des risques majeurs souvent ignorés. L'analyse des 50 applications les plus téléchargées sur l'App Store d'iOS et le Play Store d'Android dans les catégories Productivité, Affaires et Finance révèle qu'au moins une application par catégorie présente un score élevé de vulnérabilité en matière de sécurité ou de confidentialité. Ces résultats mettent en évidence des failles récurrentes dans la gestion de la sécurité et de la confidentialité des applications les plus utilisées, soulignant ainsi la nécessité d'un contrôle rigoureux en entreprise.

Toutefois, ces vulnérabilités ne signifient pas systématiquement qu'une application est malveillante ou compromise. Dans de nombreux cas, certaines autorisations et fonctionnalités à risque sont essentielles à son bon fonctionnement. Cependant, chaque faille élargit la surface d'attaque, offrant aux cybercriminels une opportunité d'exploiter ces faiblesses pour accéder à des données sensibles ou exécuter des actions non autorisées à l'insu des utilisateurs.

Une application de messagerie populaire : commodité vs sécurité

L'analyse d'une application de messagerie largement utilisée a révélé d'importants problèmes de sécurité et de confidentialité. Ses demandes excessives d'autorisation, notamment l'accès à la caméra, au microphone et aux services de localisation, vont bien au-delà des besoins d'une application de messagerie. De plus, elle a un accès illimité au presse-papiers du téléphone, ce qui peut exposer des informations sensibles comme des mots de passe ou des données confidentielles copiées par l'utilisateur. Elle dispose également d'une fonctionnalité permettant d'effectuer des captures d'écran, pouvant ainsi surveiller toutes les interactions de l'utilisateur avec l'application. En matière de sécurité, l'application présente des faiblesses dans son architecture. Un attaquant pourrait exploiter ces failles pour injecter du code malveillant, transformant ainsi l'application de messagerie en un outil sophistiqué de surveillance.

Une plateforme de réseau social professionnel : fuites de données et menaces à la confidentialité

Une application de réseautage très populaire présente des pratiques de sécurité encore plus inquiétantes. Le problème le plus préoccupant est son intégration à la plateforme publicitaire chinoise Igexin, connue pour exfiltrer des données utilisateur vers des serveurs externes. Cette connexion présente un risque réglementaire et de sécurité important, notamment la violation potentielle du RGPD.

Sur le plan de la sécurité, l'architecture de l'application, criblée de vulnérabilités, expose plusieurs composants sans protection adéquate. La découverte de clés API constitue une faille critique qui pourrait permettre un accès non autorisé aux systèmes et aux données de l'entreprise. De plus, l'exécution de JavaScript via WebView sans contrôles de sécurité adapté int

Une application financière populaire : de graves lacunes en matière de sécurité

L'évaluation d'une célèbre application financière a révélé de graves failles de sécurité susceptibles de mettre en péril les actifs financiers et la vie privée des utilisateurs. L'application ne valide pas correctement les certificats SSL, la rendant vulnérable aux attaques "man-in-the-middle" qui pourraient intercepter ou manipuler les données de transaction. L'application pose également des problèmes de protection de la vie privée. Son accès aux contenus du presse-papiers, est particulièrement alarmant, notamment dans le cadre des transactions de cryptomonnaie, où une modification furtive des adresses de portefeuille pourrait conduire à des détournements de fonds.

Aperçu global des 50 principales applications

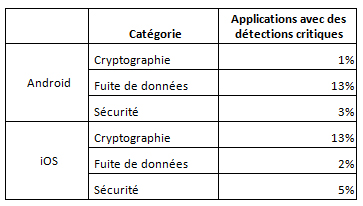

Les problèmes de sécurité observés ne sont pas des cas isolés. L'analyse des 50 applications les plus utilisées dans les catégories Finance, Affaires et Productivité révèle un taux alarmant de failles de sécurité :

Bien que les applications iOS présentent généralement moins de vulnérabilités liées aux fuites de données que leurs équivalents Android, elles souffrent davantage de faiblesses cryptographiques. Ce constat met en évidence un compromis fondamental entre les plateformes : si iOS applique des contrôles de confidentialité plus stricts dans certains domaines, la sécurisation cryptographique reste un enjeu majeur.

Le filtrage des applications est essentiel pour évaluer et maîtriser les risques de sécurité et de confidentialité liés aux applications mobiles. En examinant minutieusement les autorisations, la gestion des données, les intégrations tierces et les vulnérabilités potentielles, les entreprises pourront détecter les menaces telles que la collecte excessive de données, les communications non sécurisées et la présence de malwares. Cette approche proactive garantit le déploiement d'applications fiables et conformes, réduisant ainsi les risques de violations de données, d'accès non autorisés et d'atteintes à la vie privée. Un processus de filtrage rigoureux renforce la sécurité mobile, protège les utilisateurs et inspire confiance dans l'écosystème numérique.